Das Darknet ist für viele Nutzer ein mysteriöser Ort. Immer wieder ist es als Quell heikler Daten oder Umschlagplatz für illegale Waren und Dienstleistungen im Gespräch. Wer dort etwas finden möchte, muss wissen, wo er suchen muss. Denn eine einfache Suche, wie sie für das öffentliche Internet etwa Google ermöglicht, war bisher nicht möglich.

Der österreichische Sicherheitsspezialist Peter Kleissner will das ändern. Er hat nun mit Intelligence X die erste Suchmaschine gestartet, die auch die versteckten Teile des Netzes durchforstet.

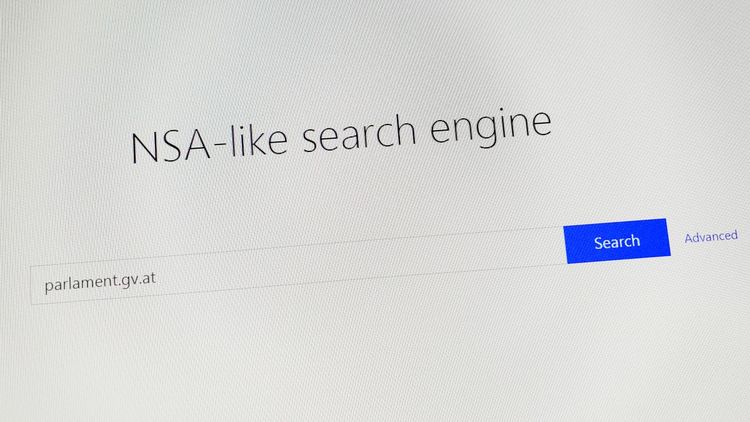

Xkeyscore als Vorbild

In beschränktem Umfang ist das Tool auch für Privatnutzer kostenlos zugänglich, primär richtet man sich aber an Businesskunden und Behörden. Im Gegensatz zu Google ist Intelligence X nicht für allgemeine Suchanfragen gedacht, sondern für spezifische Eingaben. Hier geht es etwa um Namen, Bitcoin-Adressen, E-Mails und andere Daten dieser Art, die als Selektoren fungieren. Inspiriert ist das System, so Kleissner, auch von Xkeyscore, einer von der NSA entwickelten Suchmaschine.

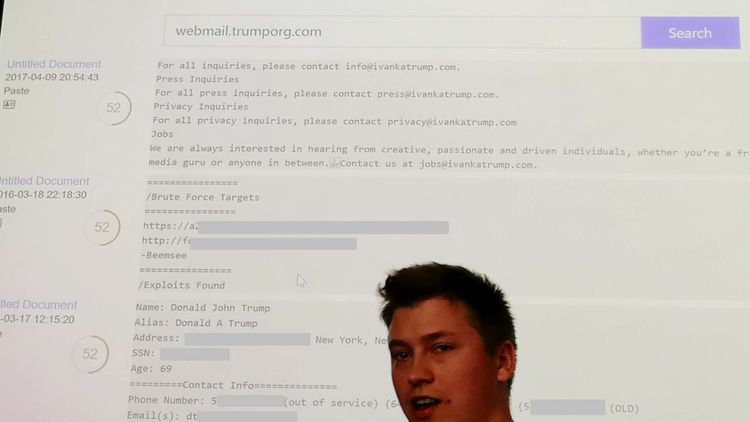

Die Ergebnisse holt sich das Suchwerkzeug einerseits aus Quellen im öffentlichen Netz. Hier durchforstet man beispielsweise Leaks auf Plattformen wie Pastebin. Allerdings schickt man auch Crawler durch das Darknet. Sie hangeln sich über Linksetzungen im Tor-Netzwerk von Onion-Domain zu Onion-Domain und verschleiern dabei ihre Herkunft. Für die Betreiber der Websites sollen sie aussehen wie reguläre Besucher aus verschiedenen Ländern. Es werden auch Kopien des aktuellen Standes angelegt, um auch historische Ergebnisse betrachten oder einen Einblick gewinnen zu können, wenn eine Seite offline gehen sollte.

Suchen im Darknet und auf Nordkoreas Website

Nach Angaben von Kleissner hat man mittlerweile 95 Prozent aller Darknet-Seiten, davon alle 10.000 aktiven Seiten, indexiert. Eine Einschränkung gibt es allerdings: Es werden nur "öffentliche" Informationen erfasst, die ohne weitere Hürde auf einer Tor-Seite abrufbar sind. Hinter Zugangsschranken, etwa für geschlossene Foren, kann auch Intelligence X nicht blicken.

Suchergebnisse werden von einem eigenen Algorithmus gereiht und mit einem Score bewertet. In diese Gewichtung fließen Kriterien wie die aktuelle Verbreitung im Darknet ein oder der Umstand, ob es sich um einen Leak handelt. Neben Darknet und Public Web kann auch spezifisch auf den derzeit 30 öffentlichen Internetseiten mit der nordkoreanischen Domain .kp gesucht werden.

Weiterführende Suchen

Die mit einer Vorschau angezeigten Ergebnisse kommen dabei von den Servern der Suchmaschine selbst und nicht von der Originalquelle, auf die allerdings per Link verwiesen wird. Dadurch stellt man sicher, dass keine gefährlichen Skripte oder andere problematischen Anhängsel beim User landen.

In den gefundenen Daten werden weitere Selektoren erkannt. Findet man etwa eine Liste geleakter Logindaten, lassen sich per Klick auf eine E-Mail-Adresse weitere Ergebnisse finden. Auch eine Filterung nach Quellen oder Typ des Inhalts ist möglich. Angeboten wird auch die Speicherung der Ergebnisse für die Offline-Verwendung, was etwa bei Gerichtsverfahren hilfreich sein soll.

Recherchteool

Kleissner sieht zahlreiche Anwendungsfälle für Intelligence X. Unternehmen und Behörden können sie etwa nutzen, um Bedrohungen zu recherchieren und besser einzuschätzen. Privatnutzer können herausfinden, ob irgendwelche persönlichen Daten im Netz die Runde machen. Das Aufspüren dieser Daten hält man für rechtlich unproblematisch – denn die Suche könne sie ohnehin nur aufspüren, wenn sie bereits öffentlich zugänglich seien. Die Software kürze nur den Weg stark ab.

Der aus Wiener Neudorf stammende Security-Experte ist seit zehn Jahren in der Branche und hat drei Jahren an dem Projekt gearbeitet. Zuvor analysierte er unter anderem Malware für die Deutsche Bank und betrieb mit seiner eigenen Firma Kleissner & Associates das größte Botnet-Monitoring-System der Welt. Das Unternehmen wurde 2015 an den Sicherheitsanbieter Looking Glass verkauft.

Bekannt ist Kleissner auch schon lange als Whitehat-Hacker. 2013 deckte er etwa auf, dass die Bank Austria von einem Trojaner ausspioniert wurde. Er trat auch schon auf der bedeutenden Blackhat-Sicherheitskonferenz auf.

Server in Prag

Die Privatsphäre der User soll bei Intelligence X gewahrt bleiben. Gespeichert würden nur jene Daten, die man verpflichtend hinterlegen müsse – etwa die Adresse zu Verrechnungszwecken. Die Server stehen in Prag und seien vollständig in Besitz und unter Kontrolle des Unternehmens. Auch externe Dienstleister, etwa Clouddienste wie Amazon AWS, würden nicht verwendet. Die Firma hat derzeit fünf feste Mitarbeiter in Wien und Prag.

Drei Wege zur Monetarisierung

Geld verdienen will man über drei Angebote. Neben dem limitierten kostenlosen Zugang gibt es auch die Möglichkeit, ein Monatsabo ab 99 Euro abzuschließen, wobei die Abogebühr auch per Bitcoin oder Ethereum bezahlt werden könne. Die zweite Schiene ist das Anbieten einer Schnittstelle, die Kunden die Umsetzung einer eigenen Suchumgebung ermöglicht.

Und schließlich möchte man auch noch komplette Anpassungen von Intelligence X als Auftragsarbeit umsetzen, die Unternehmen und Organisationen auf eigenen Servern nutzen können. Man versteht sich als reiner Suchanbieter, umfassende Analysen und Auswertungen von gefundenen Daten will man selbst nicht liefern.

Internetarchiv in Planung

Für die kommenden Wochen und Monate hat man bereits neue Features angekündigt. So wird es neue Selektoren geben und auch genauere Aufschlüsselungen der Ergebnisse. Nutzer sollen weiters Alerts einrichten können, um sich über neue Ergebnisse zu bestimmten Suchanfragen informieren zu können.

In Zukunft sollen auch Snapshots von Seiten im Public Web angezeigt werden, ähnlich wie es etwa auch die Wayback Machine des Internet Archive tut. Da dies hohe Speicherressourcen voraussetzt, arbeite man kontinuierlich an der Ausweitung der eigenen Kapazitäten. Als ersten Schritt strebt man die Einrichtung eines Petabyte-Clusters an. (Georg Pichler, 10.10.2018)