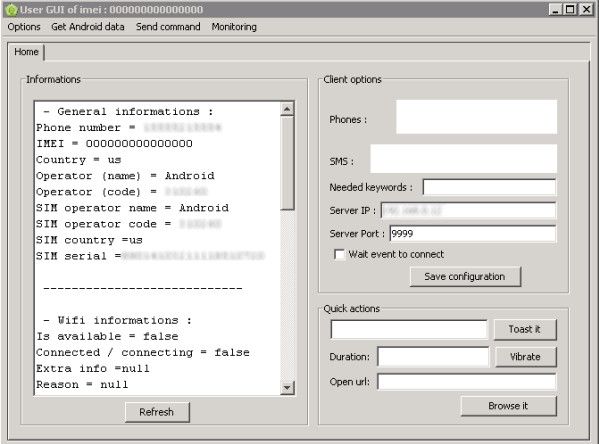

Das Control Panel für AndroRAT.

Wer immer schon mal einen eigenen Android-Trojaner basteln wollte, dem nimmt nun ein neues Projekt ein Gutteil Arbeit ab. Unter dem Namen AndroRAT gibt es seit kurzem ein sogenanntes "Remote Administration Toolkit" (RAT), mit dem sich allerlei Spionage auf einem eroberten System anstellen lässt.

Möglichkeiten

So kann AndroRAT etwa Anruflisten, Adressbuch oder auch GPS-Koordinaten ins Internet verschicken. Es ist möglich Fotos mit der eingebauten Kamera zu machen, SMS zu versenden oder Anrufe zu tätigen. So kann das Smartphone in Summe zu einer Art Wanze werden, die die NutzerInnen überwacht.

Open Source

Die Steuerung erfolgt über einen eigenen Server, der ebenso wie AndroRAT als Open Source veröffentlicht wurde. Das Interesse der EntwicklerInnen dürfte denn auch vor allem akademischer Natur sein, die Software soll im Rahmen eines Uni-Projekts entstanden sein.

Kombination

Um ein System befallen zu können bedarf es natürlich auch des Ausnutzens einer aktuellen Sicherheitslücke. Wer also einen wirklich effektiven Trojaner bauen will, muss diesen noch mit Exploit-Code kombinieren. Allerdings gibt es mittlerweile beispielsweise einfache Tools um die aktuelle Lücke in der Android-Signaturprüfung auszutricksen, und einen Trojaner einzuschmuggeln, wie Symantec warnt.

Warnung

Insofern ist angesichts von AndroRAT noch größere Vorsicht bei der Nutzung von jenseits des Play Stores besorgten Android-Paketen geboten. Ist es nun doch sehr einfach solche manipulierten App-Versionen zu erstellen. Derzeit ist die Verbreitung von AndroRAT zwar noch sehr begrenzt, Symantec betont aber, dass es in der "Szene" sehr starkes Interesse an dem Toolkit gibt. (red, derStandard.at, 19.07.13)