Eine eingeschleuste verdeckte Ermittlerin, Telefonüberwachungen, Observierungen und ein Lauschangriff: Im Laufe des sogenannten "Tierschützerprozesses" wurde bekannt, dass Beamte von Kriminaldienst und Verfassungsschutz beinahe ihr gesamtes Repertoire an Ermittlungsmethoden benutzt hatten, um Beweise gegen die Verdächtigen zu sammeln – was wenig nützte, denn am Ende wurden alle Tierschützer freigesprochen.

Unklar ist, ob dabei auch ein "Staatstrojaner" zum Einsatz gekommen ist. Das Innenministerium dementiert dies vehement: In einer parlamentarischen Anfragebeantwortung, die vergangenen Freitag veröffentlicht worden ist, verneint Innenministerin Johanna Mikl-Leitner (ÖVP) sogar, dass die Nutzung von Trojanersoftware im Zuge der Ermittlungen beantragt worden wäre.

Ermittler beantragten "Keylogging, Screenshotting"

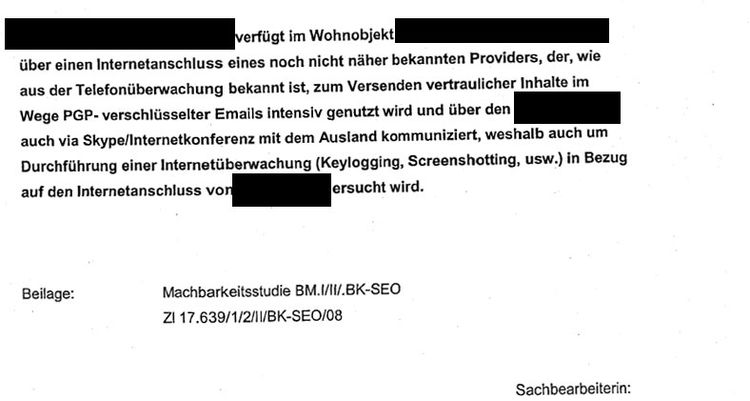

Dabei sprechen vertrauliche Ermittlungsakten, die dem STANDARD vorliegen, eine andere Sprache. Dort heißt es, ein Verdächtiger "verfügt (…) über einen Internetanschluss eines noch nicht näher bekannten Providers, der (…) zum Versenden vertraulicher Inhalte im Wege PGP-verschlüsselter Emails intensiv genutzt wird". Der Verdächtige kommuniziere auch "via Skype/Internetkonferenz mit dem Ausland", weshalb um die "Durchführung einer Internetüberwachung (Keylogging, Screenshotting, usw.)" ersucht werde.

Aufgaben, für die sogenannte Staatstrojaner wie geschaffen sind. Aus dem Akt geht nicht hervor, ob die Internetüberwachung bewilligt worden ist.

Trojaner gegen Islamisten

Auch in anderen brisanten Fällen gibt es zumindest starke Indizien auf den Einsatz von Trojanern: Bei der Buwog-Affäre sollen beispielsweise Skype-Telefonate zwischen Verdächtigen abgefangen worden sein. Beim radikalen Islamisten Mohammed M., der sich mittlerweile der Terrororganisation "Islamischer Staat" angeschlossen hat, kam es nachgewiesenermaßen zum Einsatz einer Software, die Tastenanschläge aufzeichnet und Bildschirmfotos schießt. Die deutsche Firma Digitask, die den deutschen Bundestrojaner entwickelt hatte, gab an, auch nach Österreich exportiert zu haben. Doch Innenministerin Mikl-Leitner verneint in der Anfragebeantwortung auch, dass in anderen Fällen als dem Tierschützerprozess der Einsatz von Trojanern beantragt worden sei.

Das Justizministerium verneint ebenfalls, dass ein "derartiges Ansinnen an die Staatsanwaltschaft Wiener Neustadt herangetragen wurde". Denn: "Es hätte hiefür auch keine gesetzliche Grundlage bestanden."

Definitionen gesucht

Auch nachdem das Innenministerium vom STANDARD mit dem vertraulichen Akt konfrontiert wurde, bleibt die Antwort dieselbe. "Die parlamentarische Anfragebeantwortung wird nicht revidiert werden", heißt es aus der Pressestelle des Innenministeriums. Allerdings wolle man Informationen aus dem Bundeskriminalamt bereitstellen, die verraten, was aus Sicht des Ministeriums ein "Trojaner" sei und was nicht. Allerdings war das BKA trotz mehrmaliger Nachfrage nicht in der Lage, diese Definitionen vor Redaktionsschluss bereitzustellen.

Trojaner nur bei Remote-Zugriff?

Eine Erklärung liefert der Blick in Archive: Schon Mikl-Leitners Vorvorgänger Günther Platter (ÖVP) lieferte folgende, aus informationstechnischer Perspektive wunderliche Definition: Ein Trojaner sei Überwachungssoftware nur beim "Remote-Zugriff", bei einem "physischen Zugriff, bei dem man den Laptop in der Hand hat", führe man hingegen "Installationen" durch. Das sieht selbst das deutsche Bundeskriminalamt anders.

Kopfzerbrechen für Verfassungsrechtler

Eine andere, beliebte Argumentation: Trojaner durchsuchten die Festplatte des Überwachten, während Überwachungssoftware quasi "nur" Screenshots anfertige und Tastenanschläge aufzeichne. Das sei äquivalent zum Vorgang, eine Überwachungskamera zu installieren – was im Rahmen eines "großen Lauschangriffs" legal sei. Dabei ist es genau der (geleugnete) Unterschied zwischen Überwachungskamera und Trojaner, der Verfassungsexperten bislang Kopfzerbrechen bereitet hat: Denn Trojaner sind eben auch in der Lage, Beweisstücke zu manipulieren. Durch ihren Einsatz wird der Rechner des Überwachten automatisch verändert, sie sind also intrusiv und nie nur passiv – wie eben Überwachungskameras.

Überwachung unter der Lupe

Die parlamentarischen Anfragen an Justiz- und Innenministerium waren von Neos-Mandatar Niko Alm gestellt worden und im Rahmen der AKVorrat-Aktion "Heat" erfolgt. Die Datenschützer wollen ergründen, wie intensiv österreichische Behörden ihre Bürger bereits überwachen. Der grüne Abgeordnete Albert Steinhauser ist ebenfalls mit an Bord. Am Dienstagvormittag werden die Ergebnisse einer ersten Anfrageserie auf einer Pressekonferenz vorgestellt werden – Trojaner werden dabei auch Thema sein. (Fabian Schmid, 12.5.2015)