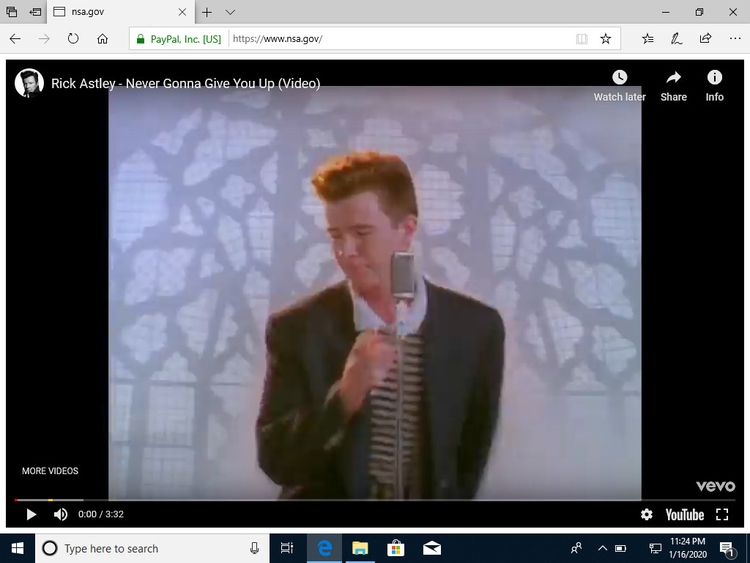

Der Beweis-Screenshot für einen erfolgreichen Angriff.

Sicherheitsforscher finden eindeutige Worte: Bei einem seit kurzem bekannten Problem in Windows 10 handle es sich um eine der gefährlichsten Lücken in Microsofts Betriebssystem seit langem. Entsprechend sollten sämtliche betroffenen User so schnell wie möglich die aktuellsten Updates einspielen, um ihre Rechner zu schützen. Dass es sich dabei nicht um ein bloß akademisches Problem handelt, demonstriert nun ein Forscher auf recht anschauliche Weise.

Never gonna ...

Der Sicherheitsexperte Saleem Rashid hat die Lücke ausgenutzt, um "Rickrolling" mit der Webseite des US-Geheimdiensts NSA zu betreiben, berichtet "Arstechnica". So konnte er in Googles Chrome-Browser das Musikvideo "Never Gonna Give You Up" von Rick Astley laden, während oben in der Adresszeile die Domain nsa.gov eingeblendet wurde – und zwar als offiziell verifiziert, obwohl sie in Wirklichkeit gefälscht war.

Dass Rashid dabei ausgerechnet die Seite der NSA gewählt hat, ist natürlich kein Zufall. War es doch der Geheimdienst, der das Problem an Microsoft gemeldet hat, worauf der Windows-Hersteller nun mit einem Update reagierte. Konkret handelt es sich dabei um einen Fehler in der Zertifikatsprüfung, über den falsche Zertifikate untergejubelt werden können. Prinzipiell ist das natürlich nicht auf einzelne Webseiten beschränkt, Rashid zeigte den gleichen Trick dann auch gleich "Github" vor.

Umfang

Generell lässt sich die Schwäche auch für Angriffe gegen andere Programme und Systemfunktionen nutzen, die eine solche Zertifikatsprüfung nutzen. Über Webbrowser lässt es sich aber am einfachsten ausnutzen, da es ausreicht die Nutzer auf eine falschen Seite zu locken. Angesichts dessen, dass es bereits aktive Angriffe gibt, hat Rashid mittlerweile seinen Exploit Code veröffentlicht.

Der Rickrolling-Trick funktioniert mit praktisch allen aktuellen Browsern – mit einer Ausnahme: Firefox lässt sich nicht täuschen. Bei Google will man sich ebenfalls nicht darauf verlassen, dass die Nutzer das betreffende Windows-Update einspielen. Vor kurzem wurde eine neue Version des Browsers veröffentlicht, die den Exploit ebenfalls unterbindet. Dank der Auto-Update-Funktion von Chrome sollte diese sich rasch verbreiten. Trotzdem rät man auch hier dringend das Update von Microsoft einzuspielen, immerhin ist eben der Angriffsweg über Chrome nur einer unter mehrere. (red, 17.1.2020)