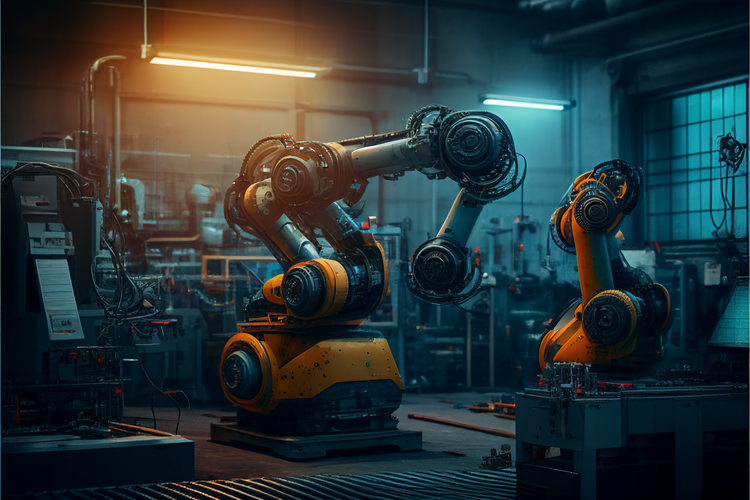

Industrieroboter, Produktionsanlagen und spezialisierte Maschinen: Damit sie funktionieren, sind sie auf komplexe Software angewiesen. In jüngster Zeit kommt dabei immer öfter auch künstliche Intelligenz (KI) zum Einsatz, mit deren Hilfe industrielle Produktionsprozesse überwacht, optimiert und sogar gesteuert werden. Dass diese Programme, in denen viel wertvolles Wissen steckt, ein lohnendes Ziel für Hackerangriffe sind, liegt auf der Hand. Ein internationales Comet-Forschungsprojekt unter der Leitung des Software Competence Center Hagenberg (SCCH) sucht folglich nach neuen Wegen, wie derartige Software, aber auch KI-Modelle vor Diebstahl sowie Manipulation geschützt werden können.

"Vereinfacht gesagt geht es darum, wie die in Maschinen verwendete Software und künstliche Intelligenz auf möglichst effiziente und kostengünstige Art gesichert und so auch das geistige Eigentum der Unternehmen geschützt werden kann", erklärt Projektleiter Thomas Ziebermayr vom SCCH. Derzeit werde viel mit Verschlüsselung und Zusatzhardware gearbeitet, um derartige Maschinen vor Angriffen zu bewahren. Diese Vorgangsweise sei allerdings oft mit einem großen Aufwand verbunden, kostenintensiv oder bremse die Leistung der Geräte aus. Da viele Industriemaschinen auch lange Einsatzzyklen von 20 Jahren aufweisen, könne man diese oft auch nicht mit neuen Komponenten aufrüsten, sagt Ziebermayr.

Mehr Software-Diversität

Neben effizienten Lösungen plädieren die Projektverantwortlichen auch für mehr Diversität bei den verwendeten Betriebssystemen. Ziel ist es, installierte Software spezifisch mit der Hardware zu koppeln. Ein integrierter Schlüssel sorgt dafür, dass die Funktionalität unverändert bleibt, das Betriebssystem aber nur mit der dafür vorgesehenen Maschine funktioniert.

"Gelingt es einem Angreifer, einen Code zu hacken, kann er damit maximal diese eine Maschine attackieren und nicht gleich alle anderen im Unternehmen, oder noch schlimmer, des Herstellers", erklärt Ziebermayr. Je aufwendiger es sei, ein System zu kompromittieren, desto eher würden Angreifer sich anderen weniger gut geschützten Zielen zuwenden.

Das Projekt, das unter dem Namen DEPS – Dependable Production Environments with Software Security – läuft, ist mit 3,75 Millionen Euro für vier Jahre dotiert. Als Geldgeber fungieren über das Comet-Programm FFG, Wirtschafts- und Klimaschutzministerium. Projektpartner sind die Johannes-Kepler-Universität Linz, die KU Leuven, die Universität der Bundeswehr München, die Eidgenössische Technische Hochschule Lausanne und die FH Oberösterreich. (Martin Stepanek, 1.2.2023)