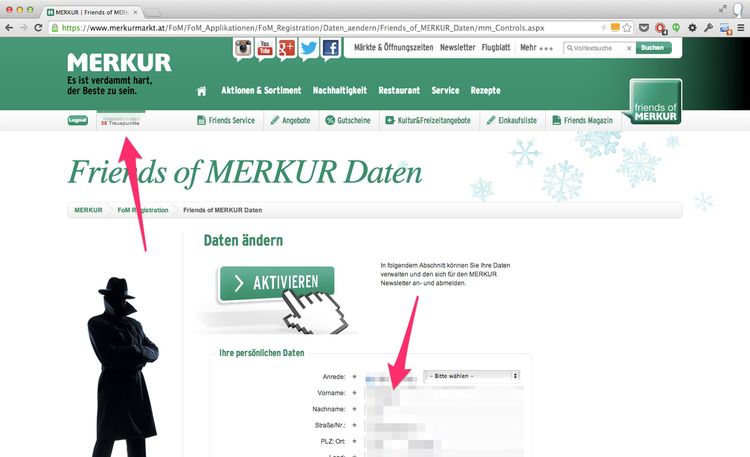

Den Screenshot eines bestehenden Kundenprofils haben die FH-Stunden dem WebStandard übermittelt.

Die Mitte Jänner gestartete Website Nocard hat die Diskussion um Datenschutz und Privatsphäre bei Kundenkarten befeuert. Nocard generiert Codes für Merkur, Billa und Bipa, mit denen Kunden beim Einkauf Rabatte bekommen, ohne selbst Mitglied im Club zu sein. Studierende der FH-Salzburg haben nun herausgefunden, dass mit Nocard auch Kundendaten ausgelesen werden können, wie sie dem WebStandard mitteilten.

Keine anonymen Codes

Die Codes werden von Nocard in einer gewissen Range zufällig generiert. Stimmen sie mit einem bestehenden Code überein, werden sie am Kassenterminal akzeptiert. Twitter-Nutzern und Lesern des WebStandard zufolge funktionieren die Codes zumeist. Es handelt sich also nicht um anonyme Codes, dahinter stehen Kundenprofile.

Kundenkarte in App

Mitglieder des Merkur-Vorteilsprogramms können ihre Plastikkundenkarte in die offizielle App transferieren. Dazu muss der Code mit der Anwendung eingescannt werden. Danach fragt die App die zugewiesene Postleitzahl nach. Stimmt diese mit dem Profil überein, werden zunächst der Name des Kunden und dessen Kundennummer angezeigt. In der App kann man weiters eine E-Mail-Adresse und Passwort vergeben und erhält Zugriff auf das Kundenkonto.

Postleitzahl erraten

Wer nun also einen mit Nocard generierten Code einscannt und die Postleitzahl errät, könne sich Zugriff auf Kundendaten verschaffen. Den Studenten sei das gelungen. Sie hätten den Namen und die Kundennummer einer fremden Person angezeigt bekommen, nachdem sie Codes eingescannt und per Zufall Wiener Postleitzahlen angegeben haben. Zugriff auf das fremde Kundenprofil hätten sich die Studenten allerdings nicht verschafft. Stattdessen sei mit der Karte eines eingeweihten Kollegen bewiesen worden, dass mit der Vergabe einer beliebigen E-Mail-Adresse und eines selbst gewählten Passworts der Zugriff auf dessen Kundenprofil möglich gewesen sei.

Mit einem Script könnten die Postleitzahlen natürlich schneller durchprobiert werden. Rewe sei von der Sicherheitslücke informiert worden. Der Konzern wolle sich mit den Studenten in Verbindung setzen um weitere Informationen über die Lücke zu erhalten.

Bei Billa und Bipa nicht möglich

Bei den anderen Rewe-Handelsketten dürfte das so nicht möglich sein. Bei Billa wird der eingescannte Code ohne weitere Abfrage in die App übernommen. Bei Bipa ist die Anzeige der Karte nur durch ein vorhergehendes Login möglich.

"Proof of Concept"

Die anonymen Betreiber von Nocard haben über Twitter mitgeteilt, dass man das Projekt als "Proof of Concept" sehe und man kein Geschäftsmodell damit aufbauen wolle. Sie kritisieren, dass das Rewe-Management eine "anscheinend kritische Infrastruktur auf wackeligem Fundament" aufgebaut habe. An den Merkur-Kassen werden als Konsequenz vorrübergehend keine Kundenkarten-Apps von Drittanbietern akzeptiert.

Update 18:00: Stellungnahme von Rewe

In einer Stellungnahme auf Anfrage des WebStandards teilte Rewe mit: "Es ist richtig, dass uns Studenten der FH Salzburg auf eine Sicherheitslücke bei einigen wenigen über eine App selbst zu wartende Kundenkonten von Merkur aufmerksam gemacht haben. Diese Sicherheitslücke wurde sofort geschlossen. Wir bedanken uns bei den beiden Studenten der FH Salzburg, dass sie uns darauf aufmerksam gemacht haben und werden sie gerne einladen, an langfristigen Lösungen mitzuarbeiten."

Der Zugriff auf die gesamte oder größere Bereiche der Merkur-Kundendatenbank sei laut Sprecherin Ines Schurin allerdings ausgeschlossen. Über die Nocard-Codes sei es zwar möglich gewesen, sich auf einzelne, selbst zu wartende Kundenkonten Zugang zu verschaffen. Hier seien aber keine Einkaufsdaten gespeichert. "Kundendaten sind nicht gefährdet", sagt Schurin. (Birgit Riegler, derStandard.at, 21.1.2014)