Es ist einer jener Momente, in denen man geradezu spüren kann, wie der Stress durch den Körper schießt. Als Michael K. (Name von der Redaktion geändert) Anfang August seine Mailbox öffnet, sieht er sich mit einer unerfreulichen Nachricht der Buchungsplattform Booking.com konfrontiert. Bei der Buchung für einen herbstlichen Trip nach Paris sei etwas schiefgelaufen, die Kreditkartenzahlung abgelehnt worden. Das verbunden mit der Bitte, dies innerhalb der kommenden 24 Stunden zu korrigieren, sonst müsse die Buchung leider storniert werden.

Die Angst um den ersehnten Traumurlaub im Kopf schritt K. also rasch zur Tat – und tappte damit in die Falle. Wenige Minuten später war er um mehrere Hundert Euro ärmer. Denn was nach einer echten Nachricht des von ihm gebuchten Hotels aussah, war in Wirklichkeit ein gefinkelter Betrug – eine sogenannte Phishing-Attacke.

Kein klassisches Opfer

Dabei ist K. so gar nicht das, was man sich als klassisches Opfer für Phishing-Angriffe vorstellt. Noch keine 30 Jahre alt, ist er technisch durchaus interessiert – und zwar weit über dem Durchschnitt der Bevölkerung. Selbst über Details der Computersicherheit kann er aus dem Stand mitdiskutieren. Dass gerade er auf so einen Betrug hereinfällt, mag ihn persönlich wurmen, in Wirklichkeit zeigt es aber vor allem eines: Dass solche Attacken mittlerweile dermaßen ausgeklügelt sind, dass es – die richtigen Rahmenbedingungen vorausgesetzt – fast jeden und jede erwischen kann. Aber auch, dass es dann ziemlich schwer ist, zu seinem Recht zu kommen. Denn natürlich fühlt sich bei den beteiligten Firmen niemand in der Verantwortung.

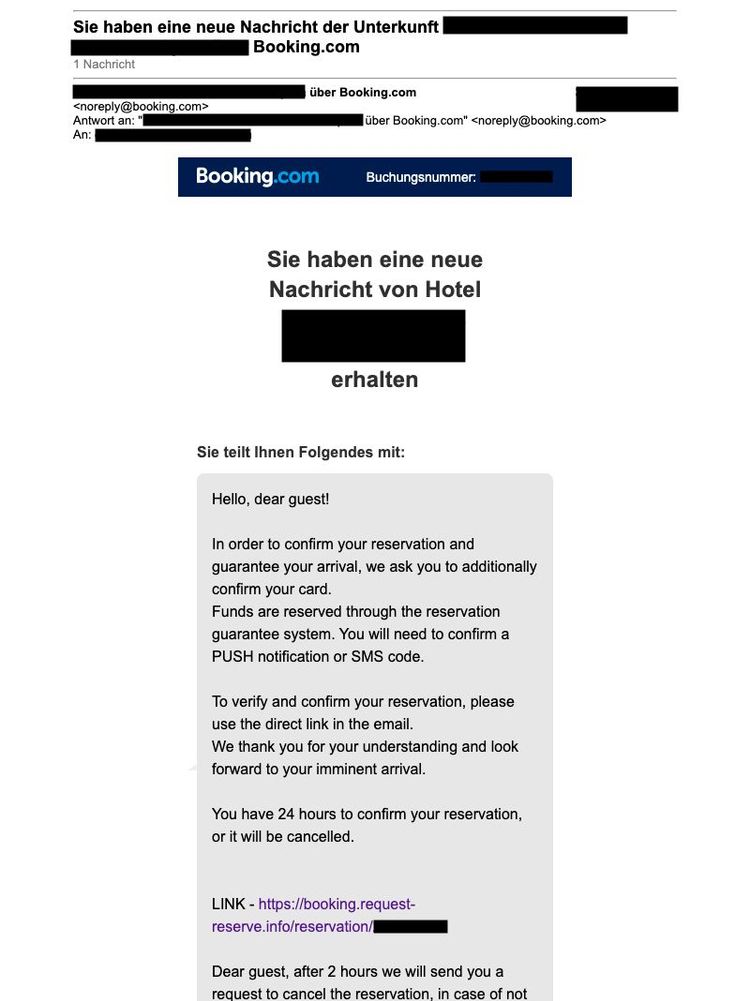

Doch wie ist das Ganze eigentlich im Detail abgelaufen? Den Anfang machte besagtes Mail der Buchungsplattform. Dass man bei Mails besonders gut aufpassen muss und viele betrügerische Nachrichten auf diesem Weg kursieren, dürfte sich mittlerweile herumgesprochen haben. In diesem Fall hätte aber auch eine genauere Prüfung des Absenders wenig gebracht, war die Nachricht doch echt – zumindest in dem Sinne, dass sie tatsächlich über Booking.com verschickt wurde.

Alle Daten da

In dieser Tonart ging es weiter: Die verlinkte Website sah nicht nur exakt wie das Original aus, auf ihr fanden sich all die korrekten Daten zur ursprünglichen Buchung. Ob Name, Aufenthaltsdaten, Hotel oder auch Preis, all das stimmte exakt überein. K. hatte aus seiner Sicht also nur wenig Grund, an der Echtheit zu zweifeln.

Doch den Betrügern spielte noch ein Zufall in die Hände. K hatte aufgrund einer nahenden Hochzeit und einem damit einhergehenden Namenswechsel die Buchung auf einen anderen Nachnamen getätigt als den, der auf seiner Kreditkarte vermerkt war. Insofern hatte er schon befürchtet, dass es zu Schwierigkeiten bei der Buchung kommen könnte – für die Kriminellen geradezu optimale Voraussetzung.

Die Überweisung

Also kam K. dem vermeintlich harmlosen Ansuchen nach, mit einer Testüberweisung die Echtheit seiner Kreditkarte zu bestätigen. Er tippte auf der Website also nicht nur seine Kreditkartendaten ein, sondern autorisierte die Überweisung auch noch mit Visa Secure – also über einen zweiten Faktor, wie er von vielen Kreditkartenbetreibern mittlerweile als zusätzlicher Schutz verlangt wird, in diesem Fall mittels einer Fingerabdruckprüfung.

Dieser Vorgang endete allerdings im Nichts, die folgende Website wollte nicht mehr laden. Von einem technischen Gebrechen ausgehend, versuchte K. es also nochmals, was zur Sperre der Karte führte. Erst da dämmerte es ihm langsam, dass nicht alles mit rechten Dingen zugeht. Ein Blick in die App seiner Bank bestätigte seine Befürchtungen schnell. Die erste Zahlung war durchgegangen, mehrere Hundert Euro waren nach Litauen an eine Firma namens Mercuryo Payments überwiesen worden. Eine Möglichkeit, die Überweisung zu stoppen, gab es nicht mehr, das Geld war weg.

Keine Chance, das noch zu stoppen

Erst Tage später war es ihm möglich, Einspruch gegen die Überweisung einzureichen, dieser wurde von der Bank aber abgelehnt. Die Nutzung von Visa Secure belege, dass der Auftrag wirklich von ihm stamme, insofern könne man in diesem Fall nichts tun. Das bestätigt das betroffene Institut gegenüber dem STANDARD, verweist aber darauf, dass das bei Kreditkarten branchenüblich ist.

Zwar würden Anbieter wie Visa oder Mastercard die Möglichkeit eines "Chargeback" – also einer Rücküberweisung – vorsehen, das aber nur, wenn es Zweifel daran gibt, dass die Überweisung vom echten Besitzer einer Karte stammt. Wird Visa Secure – oder ein ähnliches Verfahren bei anderen Anbietern – genutzt, gibt es diese Zweifel aber nicht.

Ein Schutz für Kunden oder Banken?

Anders gesagt: Genau jener Service, den die Banken und Kreditkarteninstitute gerne als essenziellen Schutz für ihre Kundinnen und Kunden verkaufen, ist es, der in der Praxis dazu führt, dass "eine Rückbuchung des Geldes bei den meisten Banken so gut wie unmöglich ist", wie es Declan Hiscox von Watchlist Internet gegenüber dem STANDARD zusammenfasst.

Den sich dadurch aufdrängenden Verdacht, dass es sich bei Verfahren wie Visa Secure mehr um einen Schutz für Banken als deren Kundinnen und Kunden handelt, würde Hiscox trotzdem nicht so stehen lassen. Denn natürlich schützen solche Verfahren auch effektiv vor anderen Angriffen, also etwa um zu verhindern, dass einfach jemand anderer als der Besitzer oder die Besitzerin mit gestohlenen Kreditkarteninformationen aus der Ferne Zahlungen initiieren kann. Aber es gibt eben auch noch diese zweite Seite, die vor allem im Sinne der Institute ist.

Der Empfänger

Es gäbe übrigens noch eine zweite Möglichkeit, so eine Zahlung zu stoppen: mit Kooperation des Empfängers. Eine solche ist in dem Fall aber schlicht nicht gegeben. Bei Mercuryo handelt es sich um eine Fintechplattform, die offenbar von Betrügern genutzt wurde, um das erbeutete Geld schnell in Kryptowährung umzuwandeln. So zumindest die Vermutung, eine Anfrage des STANDARD an die in Wirklichkeit in London angesiedelte Firma blieb unbeantwortet.

Wer sich ein bisschen im Netz umsieht, wird allerdings schnell bemerken, dass die Plattform öfter mal von Betrügern genutzt wird. So finden sich auf Trustpilot zahlreiche Beschwerden von Betroffenen, einige davon scheinen ebenfalls auf den Booking.com-Betrug hereingefallen zu sein, andere wiederum berichten von ähnlichen Tricks bei der Flugbuchungsplattform Opodo. Mecuryo reagiert auf diese Beschwerden bei Trustpilot zum Teil mit generischen Tipps gegen Phishing-Attacken, manchmal auch sichtlich verärgert mit Hinweisen wie, dass Betroffene "schon selbst für ihr finanzielles Wohlsein verantwortlich" seien.

Betont sei, dass dies natürlich nicht bedeutet, dass die Plattform direkt in solche Machenschaften involviert ist – das soll hier definitiv nicht behauptet werden, sie wird nur offenbar gern von Betrügern genutzt. Bei Watchlist Internet betont man denn auch, dass Kryptofirmen generell sehr oft bei solchen Betrügereien vorkommen, vor allem jene, die in Ländern ohne strenge Regulierung angesiedelt sind. Insofern sieht man bei diesen natürlich eine Mitverantwortung.

Zurück zu Booking.com

Doch wenn wir schon bei der Frage der Verantwortung sind: Wie sieht es in dieser Hinsicht eigentlich mit Booking.com aus? Immerhin ist unbestritten, dass die ursprüngliche Nachricht der Betrüger von einer echten Mailadresse der Firma verschickt wurde. Und doch ist es in diesem Fall schwer, der Buchungsplattform die Schuld zu geben, schlägt die Geschichte hier doch noch eine weitere Volte.

All dem dürfte nämlich eine Hacker-Attacke vorangegangen sein – aber nicht gegen Booking.com, sondern gegen das gebuchte Hotel. Bereits Anfang des Jahres hatte Watchlist Internet vor genau dieser Masche gewarnt. Dabei geben sich die Betrüger als harmlose Reisende aus, um den Hotels dann im Laufe einer Konversation Mailanhänge mit Schadsoftware unterzujubeln.

In weiterer Folge werden gezielt die Zugänge der Hotels zu Reiseplattformen wie Booking.com genutzt, um darüber betrügerische Nachrichten an die eigentlichen Opfer zu verschicken. Das erklärt auch, warum die Betrüger im konkreten Fall die exakten Buchungsdaten kannten. Immerhin haben sie mit der Übernahme des Hotelrechners auch darauf Zugriff.

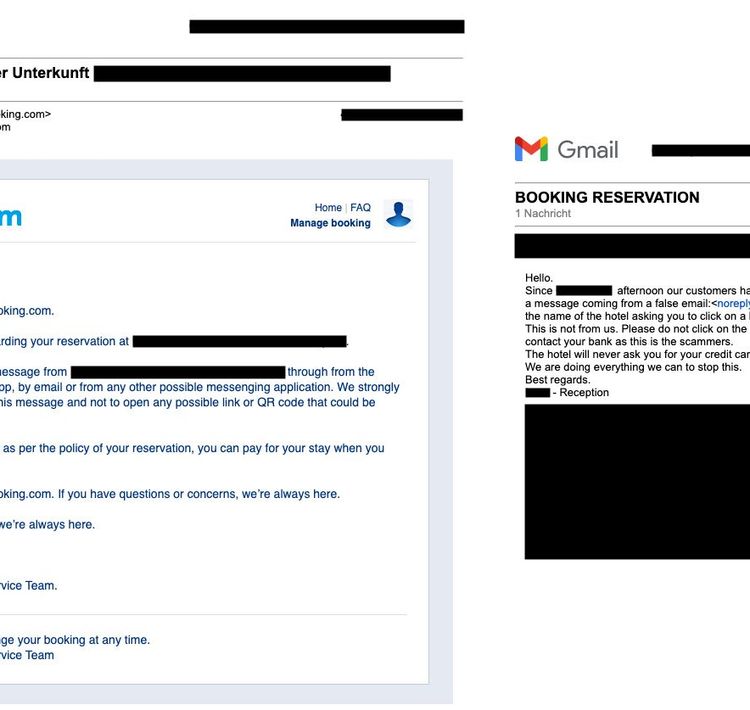

Die Warnung kam zu spät

Das betroffene Hotel selbst verschickte übrigens einen Tag nach dem Vorfall eine – knappe – Warnung an seine Kundinnen und Kunden. In dieser warnte man davor, auf die im Mail enthaltenen Links zu klicken. Diese Warnung kam freilich für K. bereits zu spät, ebenso wie ein fast zeitgleich verschicktes Mail von Booking.com in ähnlichem Wortlaut. Auf konkrete Fragen des STANDARD zu dem Vorfall reagierte das Hotel nicht, dies trotz des mehrfachen Versuchs der Kontaktaufnahme.

Ähnlich ging es dem Betroffenen zunächst bei seinem Versuch, mit Booking.com Kontakt aufzunehmen. Erst nachdem sich DER STANDARD einschaltete, trudelten plötzlich mehrere Nachrichten bei ihm ein. Darin enthalten zumindest die Bestätigung, dass der Vorfall auf eine Schadsoftwareattacke gegen das Hotel zurückzuführen sei.

Gegenüber dem STANDARD betonte Booking.com hingegen nur allgemein, dass man sich der Problematik bewusst sei, und immer versuche, in Kooperation mit den eigenen Partnern die Sicherheit zu verbessern, diese auch regelmäßig auf aktuelle Bedrohung hinweise. Im konkreten Fall sei die Verantwortung aber bei anderen zu suchen. Generell rät man dazu, immer direkt auf die Website von Booking.com zu gehen, wenn man den Status einer Buchung prüfen will.

Ein wichtiger Tipp

Das ist in diesem Fall tatsächlich der entscheidende Tipp für solche Situationen: Wer sich bei einer solchen Mail unsicher ist, sollte nie auf einen dort angegebenen Link gehen, sondern manuell die Seite des betroffenen Dienstes aufrufen und dort nachsehen, was eigentlich los ist. So kommt man gar nicht erst in die Gefahr, von einer betrügerischen Website getäuscht zu werden – egal wie überzeugend sie auch gemacht ist.

Das ist dann auch der Punkt, an dem K. den entscheidenden Fehler gemacht hat. Wider besseres Wissen hatte er im Stress nicht genau auf die Adresse der aufgerufenen Website geschaut. Sonst wäre ihm aufgefallen, dass dort nicht booking.com, sondern booking.request-reserve.info stand. Klar sollte aber auch sein: Diese ist so gut gewählt, dass viele trotzdem keinen Verdacht geschöpft hätten. Mittlerweile ist diese Seite natürlich nicht mehr erreichbar, wie es in solchen Fällen üblich ist, verschwand sie rasch nach erfolgreichem Betrug.

Beschwerde

In weiterer Folge hat sich K. hingegen durchaus richtig verhalten, wie Declan Hiscox von Watchlist Internet betont. In solchen Fällen sei es wichtig, sich "umgehend an die eigene Bank zu wenden, um nach Rückbuchungsmöglichkeiten und der Notwendigkeit eine Sperre des Kontos zu fragen". Und weiter: "Ist bereits ein Kauf und Transfer von Kryptowährung erfolgt, bleibt ausschließlich der Gang zur Polizei, um Anzeige zu erstatten".

Mittlerweile hat K. zumindest einen Teil des Schadens wiedergutmachen können. Hat er sich doch nach der ersten Ablehnung der Bank an die Ombudsstelle für Zahlungsprobleme des Sozialministeriums gewandt, die einen Vergleich ausverhandelt hat. In ihrer Beschwerde hatte die Ombudsstelle argumentiert, dass eine "offensichtliche und erhebliche Abweichung vom bisherigen Zahlungsverhalten vorlag", der Bank insofern eine Teilschuld zukommt.

Nicht unterkriegen lassen

Was für K. bleibt, ist die Erkenntnis, dass es viel leichter ist, auf eine Phishing-Attacke hereinzufallen, als er es vor kurzem noch selbst geglaubt hätte. Groll hegt er dabei keinen, schließlich ist er sich seiner eigenen Fehler bei all dem durchaus bewusst. Vor allem aber will er sich den Urlaub damit nicht vermiesen lassen. Denn der wird natürlich trotzdem angetreten. Und zwar nicht nur in Paris, sondern in exakt jenem Hotel, das er ursprünglich gebucht hatte. Immerhin sind die in dieser ganzen Geschichte ja auch irgendwie Opfer, die wahren Täter sitzen ganz woanders. (Andreas Proschofsky, 30.9.2023)